先日の第2回カーネギーメロン大学日本校・JP-CERTセキュリティ・セミナーは急遽に開催が決定したにも関わらず多くの方にご参加いただき盛況に終えることができました。お越しいただきました皆様どうもありがとうございました。また関係者の皆様お疲れ様でした。

今回のセミナーでは米国CERT/CCよりCMU日本校の教員でもある2名の講師が、新たにCERT/CCのサイトで提供を始めたVirtual Training Environmentの概要説明とデモを行いました。Virtual Training Environment(仮想トレーニング環境)は、CERT/CCの情報セキュリティに関するセミナーをオンラインで世界中どこからでも受講できるようにしたものです。(ドキュメントを)読む、(レクチャーを)聴く、(デモを)見る、(ラボで)実践する。という機能を提供しています。自宅にいながら、画面の操作要領を見ながら解説が聞けたり、実際のセミナーの様子が動画で見ることができます。また、遠隔で仮想環境にログインして攻撃とその対策などを実際に体験することができます。インプットした知識を実機の操作を通じて体験できるので通常のセミナー等に比べ効果的にスキルを修得することができると思います。教材の開発チームでは実家の「おばあちゃん」でも情報セキュリティの知識や操作要領が身につけられるようなコースを作成中とのことでした。

今のところ英語の教材のみですが、以下の要領で一般の方でも無料でアクセスできますので興味がおありの方はぜひお試しください。ただしLabの操作実習の部分についてはリソースの関係から一般の利用はできなくなっています。

もちろんカーネギーメロン大学日本校のプログラムではこの環境を活用した実習を中心とした講義も提供しています。VTEでの日本語教材の提供についても強い要望があるようですのでどういった形になるかわかりませんが実現に向け取り組みを始めました。

~Virtual Training Environmentの利用方法

1 vte.cert.org にアクセス(Flash Playerが必要です。)

2 [Launch VTE]をクリック

3 左の[Find VTE Content]欄から見たい内容を選択します。

例)TCP/IP Security(TCP/IPのセキュリティ)

Intrusion Detection(侵入検知)

Host System Hardening(ホストのハードニング)

Forensic(フォレンジック)

などなど

4 右ウィンドウに選択したトピックに関して利用可能な教材が表示されます。

以下をクリックすることでそれぞれ利用することができます。

[Download]:教材のPDFファイルを開きます(ダウンロードします)。

[Launch document]:教材のFlashPaperを開きます。

[Launch demo]:音声解説付き操作デモが見れます。

[Launch module]:実際のレクチャー(音声映像+資料)が見れます。

[Launch Lab]:バーチャルホストによる実習を行います。(ID/パスワードにて制限、一般の方はご利用になれません。)

まずはお試しください。

【CMU CERT/CC Virtual Training Environment】

http://vte.cert.org/

アナウンスが直前になってしまいましたが、来週の月曜日に神戸でセミナーを開催することになりました。

CMU日本校の見学会も同時開催します。

今回は教室での開催となり席数が限られていますので、参加を希望される方は、お早めにお申込みください。

■第2回カーネギーメロン大学日本校・JPCERT/CC セキュリティセミナー開催(CMU日本校, 1/16)

http://www.cmuj.jp/05jpcert/index2.html

単純に考えればわかることだが普通の企業なら売り上げやら納期やら顧客対応やら情報セキュリティよりも重要な課題がたくさんあるわけで、情報セキュリティが経営上の重要課題の一つになることはあっても最重要課題にはならないのが常である。

情報セキュリティが経営の最重要課題になることがあるとすれば、実際に漏洩事故が発生して顧客に損害を与えたとか、漏洩情報をもとに恐喝を受けているといった場合、あるいは経営が順調で情報セキュリティよりも重要な課題が見当たらないという場合だろう。

いろんな経営課題がある中で、優先度を低くされがちな情報セキュリティの取組みをどう実現していくかが難しい。その一つの方法として経営者に対しとにかく「最重要課題だ」と洗脳するアプローチが考えられるが、そんなことで洗脳される経営者っていうのもどうかと思う。

官公庁や公共団体を訪問すると、大抵の場合、執務スペースの隅に設けられた会議卓に案内される。薄いパーティションで仕切られているのはいい方で、多くは大部屋の片隅のオープンなスペースである。民間企業を訪問する際には受付(最近は受付電話の場合が多い)で用件を告げると担当者が現れ、入り口近くに設けられた数多くの会議室に案内されるのとは大違いだ。官公庁・公共団体を訪問するとすでにいくつかの企業の訪問者が担当者と周りで打合せをしていたりすることが少なくない。当然何を話しているかは、同じ部署の職員はもちろん、外部から来た第三者にも筒抜けである。ちょっと面白そうな話をしようものなら、部屋中の人が耳ダンボになっているということも少なくない。また、部屋にはさまざまな事業スケジュールが張り出されていたり、案件名が書かれたファイルが散在していたり目のやり場に困ることもある。

こういった業務スタイルもあってか多くの官公庁、公共団体では、担当者の机のすぐ横まで何も断ることなく近くづことができる。場合によってはUSBデバイスをパソコンに挿入したり、ネットワークハブにスニッファを仕掛けたり、山のように積まれた書類を2、3束拝借したとしても気づかれることはなさそうだ。私の経験からいうとマスコミ関係の職場も依然オープンなところが多い。米国では市役所ですら業務エリアには立ち入ることができない。金属探知機とバッグをスキャンするX線装置、そして銃を持った屈強なガードマンに侵入を阻まれる。まあ、それはそれでどうかという気もするが。

官公庁・公共団体においても情報セキュリティ対策や個人情報保護対策の必要性が叫ばれて久しいが、物理的な侵入対策については必ずしも対策は進んでいないように思われる。この原因は、まず物理的なオフィス環境についての支出が全国的に制約が厳しいことが考えられる。施設整備のプロセスの中で、会議室の必要性が予算上認められにくいという構造的な問題があるようだ。職員の数あたりの会議室数、打合せの年間開催回数あたりの会議室数などをカウントすればその不足の状況が明らかになるように思えるのだが。

物理的なセキュリティ対策が遅れるもう一つの理由は、「開かれた官庁(団体)」という誤った言葉の使われ方ではないかと思う。「開かれた」という言葉によって思考が停止してしまい、何をすれば本当に「開かれた」ことになるのかということがよく考えられていないのではないだろうか。単純に物理的に開けば開かれたことになると思い込んでしまってはいないだろうか。「開かれる」とは必要な情報が必要な対象に適切な形で開示されることや、あるいは必要な人に対してきちんと窓口が開かれており適切な対応が行われることだと私は考える。市民が重要な情報を託している組織だからこそ守るべきものとそうでないものをしっかり区別し、執務環境においても開くべきところとそうでないところがあって当然だろう。

P.S. と言うものの、これからも嫌がらずにお部屋に入れてくださいね。官公庁・公共団体の皆様。よろしくお願いします。

P.S.2 似たような話を以前にも書いたことを思い出した・・・。

あけましておめでとうございます。

最近めっきりエントリーの数が減ってしまいました。

CMU日本校開校から12月末まで大学施設の立ち上げに始まり、対外的な広報など目間ぐるしく走り回っているうちについつい、更新を怠りがちになってしまいました。このブログを開始してもうすぐ1年になりますが立ち消えになってしまうようなことだけはないようにしたいと思います。

CMU日本校への就任が決定した一昨年の8月以来怒涛のような日々が続いていましたが、年末年始は少しゆっくりしていました。1月16日からは新学期ということで、また多忙な毎日が始まります。昨年は大学関連の雑務や広報活動に多くの時間を使いましたが、今後は少し腰を据えて教育はもちろん研究活動にも力を入れていきたいと思います。おかげさまで新しいキャンパスも軌道に乗り、教員と研究員の体制も拡充する予定です。少しは楽になるといいのですが・・・。

というわけで今後ともよろしくお願いします。

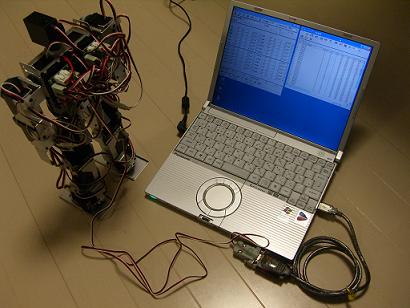

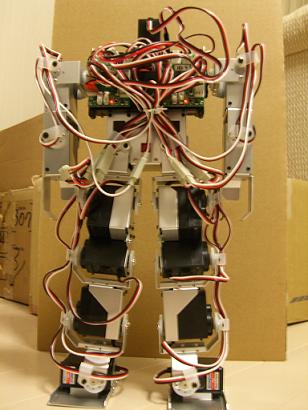

次世代ロボットのセキュリティ研究?に向けて年始に組み立てた二足歩行ロボット(近藤化学KHR-1)

(画像へは楽天アフィリエイト(ツクモ ロボット王国)へのリンクを設定しています。)

最近のコメント